Идеальный контрольный список для колл-центра

Упростите настройку колл-центра с помощью нашего идеального контрольного списка! Узнайте о целях, инструментах, адаптации сотрудников и советах для успеха. Начн...

Комплексный контрольный список безопасности колл-центра, который поможет вам защитить данные клиентов, предотвратить утечки и обеспечить соответствие стандартам безопасности.

Вы уверены, что ваш колл-центр защищен? Если нет, пройдите через этот контрольный список безопасности колл-центра.

Мы обсудим наиболее важные меры безопасности, которые вам необходимо принять для защиты вашего бизнеса. Мы охватим все, от защиты паролей до шифрования данных. Следуя нашим советам, вы можете быть уверены, что ваш колл-центр будет защищен от хакеров и других внешних угроз.

Колл-центр — это критически важная часть любого бизнеса. Это связь, которая соединяет вас с вашими клиентами и партнерами. И, как и любой другой важный актив, он нуждается в защите.

Вот почему мы составили этот контрольный список безопасности колл-центра. Он поможет вам выявить любые слабые места в безопасности вашего контактного центра, а также предоставит советы по безопасности колл-центра о том, как их исправить.

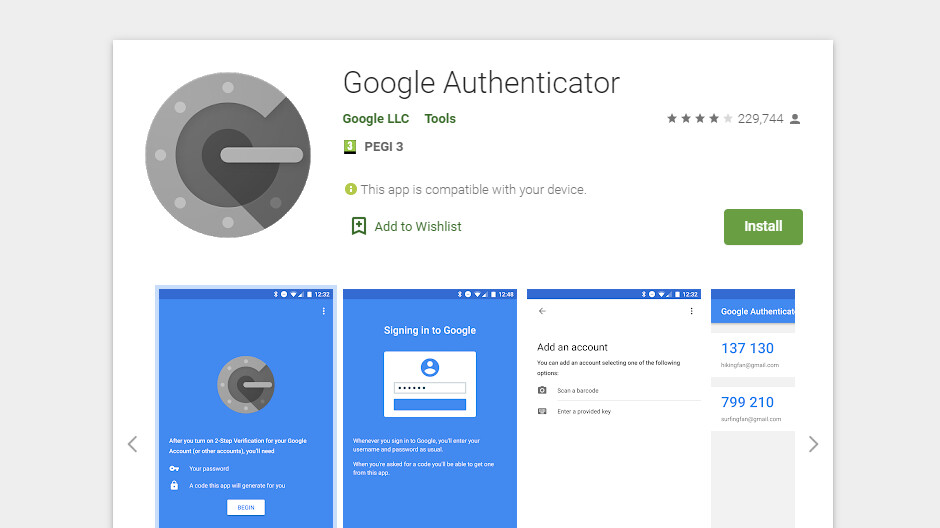

Строгие меры контроля доступа необходимы для любого колл-центра. Они помогают вам предотвратить несанкционированный доступ к вашей системе и данным. Многофакторная аутентификация, единый вход и контроль доступа на основе ролей — все это отличные варианты для рассмотрения.

Многофакторная аутентификация добавляет дополнительный уровень безопасности. Это затрудняет хакерам получение доступа к вашей системе.

Система многофакторной аутентификации требует от пользователей предоставить более одного доказательства для подтверждения своей личности. Единый вход позволяет пользователям входить с одним набором учетных данных вместо нескольких наборов. Контроль доступа на основе ролей ограничивает пользователей только областями и данными, к которым им нужен доступ.

Представители службы поддержки клиентов имеют доступ к конфиденциальным данным клиентов. Вот почему важно ограничить уровни доступа к их привилегиям.

Это помогает вам предотвратить несанкционированный доступ к конфиденциальным данным клиентов и предотвратить их утечку из компании.

Ограничьте доступ к определенным областям колл-центра. Ограничьте количество времени, которое агент может провести в каждой области. Отслеживайте активность агента и отмечайте любое подозрительное поведение.

Настаивание на регулярной смене паролей — это элементарная мера безопасности.

Регулярная смена паролей помогает предотвратить несанкционированный доступ к вашей системе. Это также помогает защитить ваши данные в случае утечки или кражи пароля.

Вы можете использовать инструмент управления паролями, который будет генерировать и хранить пароли для вас. Вы также можете установить свой собственный график ротации паролей. Например, вы можете требовать от пользователей менять пароли каждые 30 дней. Они также должны немедленно менять пароли по умолчанию.

Как часто следует менять пароли? Большинство экспертов рекомендуют менять их каждые 3-6 месяцев. Однако если у вас много конфиденциальной информации, вам может потребоваться менять пароль чаще.

В случае нарушения безопасности вы не захотите остаться без доступа к своим логам или IP-адресам .

Доступ к истории логирования и IP-адресов помогает вам отследить источник проблемы и предотвратить ее повторение.

Используйте безопасный облачный сервис, который хранит логи и IP-адреса. Это позволит вам получить доступ к ним откуда угодно и правильно их хранить. Вы также можете использовать локальное решение, но они обычно дороже.

Один из наиболее распространенных способов попадания вредоноса на компьютер — это программы, установленные без ведома пользователя.

Это позволяет вам предотвратить несанкционированный доступ к вашей системе и данным, а также защищает вашу компанию от ответственности, если установлена программа, содержащая вредонос.

Как менеджер колл-центра, вы должны установить строгие правила для установки программ на компьютеры компании. Сотрудникам должно быть разрешено устанавливать только программы, необходимые для выполнения их должностных обязанностей. Все остальные программы должны быть запрещены.

Кроме того, все программы должны устанавливаться IT-отделом, чтобы гарантировать, что на компьютеры компании устанавливаются только авторизованные программы. Также используйте белый список приложений, позволяющий вам указать, какие приложения можно устанавливать в вашей системе, и черный список, определяющий те, которые заблокированы.

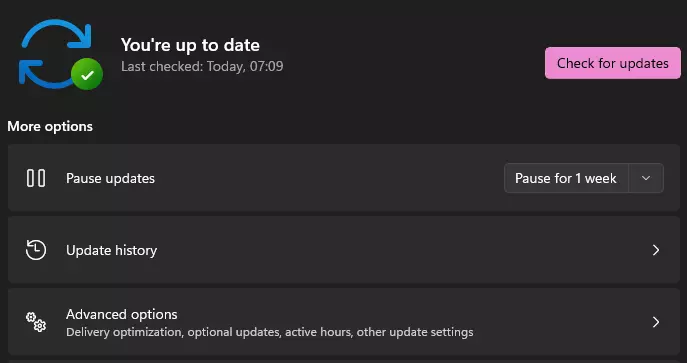

Один из лучших способов предотвратить нарушения безопасности — это держать все системы в актуальном состоянии.

Регулярные обновления помогают вам закрыть любые уязвимости безопасности, которые могут существовать. Это также помогает защитить вашу систему от новых угроз безопасности, которые могли появиться с момента последнего обновления.

Используйте автоматические обновления или вы можете обновлять вашу систему вручную. В этом случае жизненно важно не забывать делать это регулярно — обратите на это большое внимание.

Регулярная проверка правил вашей сети — это важная часть обеспечения безопасности вашего колл-центра.

Это помогает вам выявить любые потенциальные риски безопасности и принять меры для их снижения.

Проводите аудит безопасности вашей сети на регулярной основе. Это должно включать проверку правил брандмауэра, списков контроля доступа и других параметров безопасности.

Все сотрудники колл-центра должны пройти обучение по политикам безопасности и соответствия.

Это помогает гарантировать, что все сотрудники осведомлены об угрозах безопасности и знают, как защитить себя и компанию.

Создайте программу обучения, которая охватывает все соответствующие темы безопасности и соответствия. Это должно включать информацию о том, как выявлять и сообщать об угрозах безопасности, а также что делать в случае нарушения.

Геймификация — это отличный способ поощрить сотрудников к обучению вопросам безопасности и соответствия.

Это помогает держать сотрудников в тонусе и мотивирует их изучать лучшие практики безопасности.

LiveAgent предлагает функции геймификации, которые можно использовать для поощрения сотрудников к обучению вопросам безопасности. Это включает значки, таблицы лидеров и награды за завершение модулей обучения.

База знаний — это ценный ресурс для сотрудников колл-центра. Она должна быть защищена, чтобы предотвратить несанкционированный доступ.

Это помогает защитить конфиденциальную информацию и гарантирует, что только авторизованные сотрудники имеют к ней доступ.

Используйте элементы управления доступом для ограничения того, кто может просматривать и редактировать базу знаний. Регулярно проверяйте содержимое, чтобы убедиться, что оно актуально и точно.

Если ваш колл-центр обрабатывает транзакции по кредитным картам, вы должны убедиться, что данные держателя карты защищены.

Это помогает предотвратить мошенничество и защищает финансовую информацию ваших клиентов.

Соответствуйте требованиям PCI DSS (стандарт безопасности данных индустрии платежных карт). Это включает шифрование данных держателя карты, использование безопасных систем обработки платежей и регулярное тестирование ваших мер безопасности.

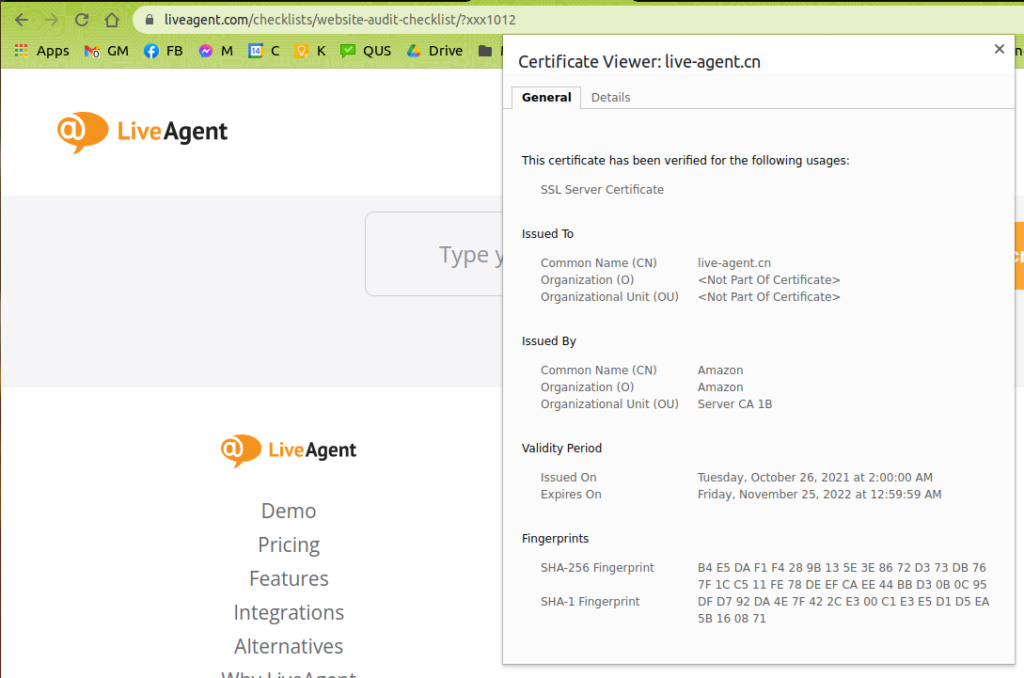

Поддержание актуальности программного обеспечения вашего колл-центра с последними мерами безопасности жизненно важно.

Программное обеспечение колл-центра должно соответствовать последним мерам безопасности для защиты данных вашего колл-центра.

При выборе программного обеспечения колл-центра проверьте у поставщика программного обеспечения, есть ли у них какие-либо сертификаты соответствия. Безопасность данных должна быть главным приоритетом для компании.

Спросите экспертов отрасли, рекомендуют ли они это программное обеспечение для колл-центров и прочитайте онлайн-отзывы, чтобы увидеть, были ли у других профессионалов колл-центра хорошие впечатления от него. Кроме того, вы всегда можете обратиться к консультанту по безопасности колл-центра, чтобы получить его мнение о лучшем способе проверки соответствия.

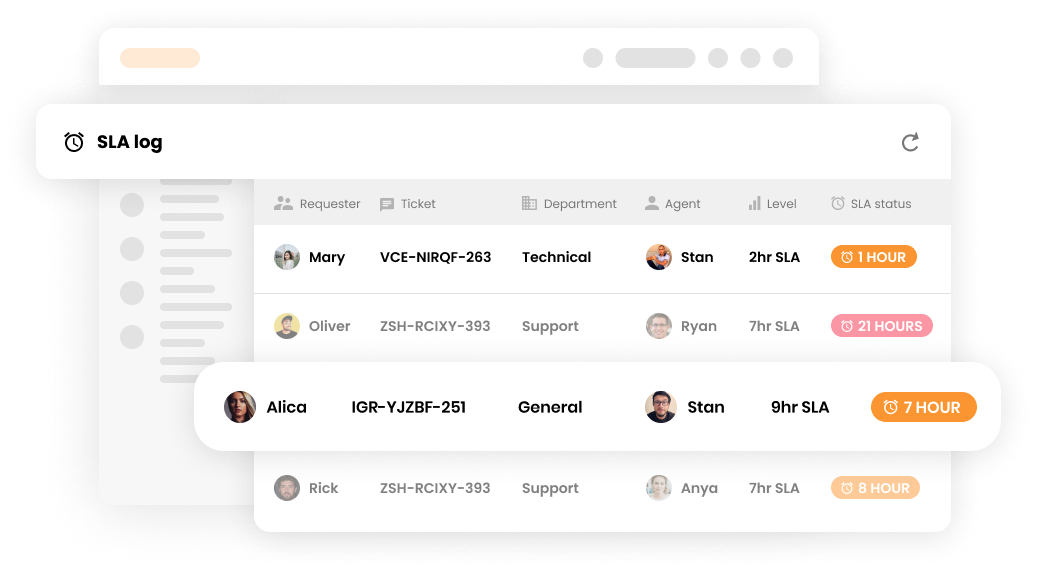

Оповещения в реальном времени помогут вам быстро обнаружить и расследовать подозрительную активность и предотвратить утечки данных.

Получая немедленное уведомление о любом несанкционированном доступе, вы можете принять меры для предотвращения нарушения.

Проверьте у поставщика программного обеспечения колл-центра , предлагают ли они какие-либо функции безопасности, которые включают уведомления о несанкционированном доступе. Вы также можете установить отдельную систему уведомлений, используя инструмент, такой как IFTTT, для этой цели, или попросить вашу IT-команду установить оповещения, чтобы уведомлять вас о любом несанкционированном доступе.

Человеческая ошибка — одна из основных причин утечек данных. Автоматизируя как можно больше процессов вашего колл-центра, вы можете помочь исключить потенциальные риски безопасности.

Автоматизируя задачи колл-центра , вы увеличиваете вероятность их правильного и безопасного выполнения. Это также помогает освободить время ваших сотрудников, чтобы они могли сосредоточиться на других задачах для повышения эффективности вашего колл-центра.

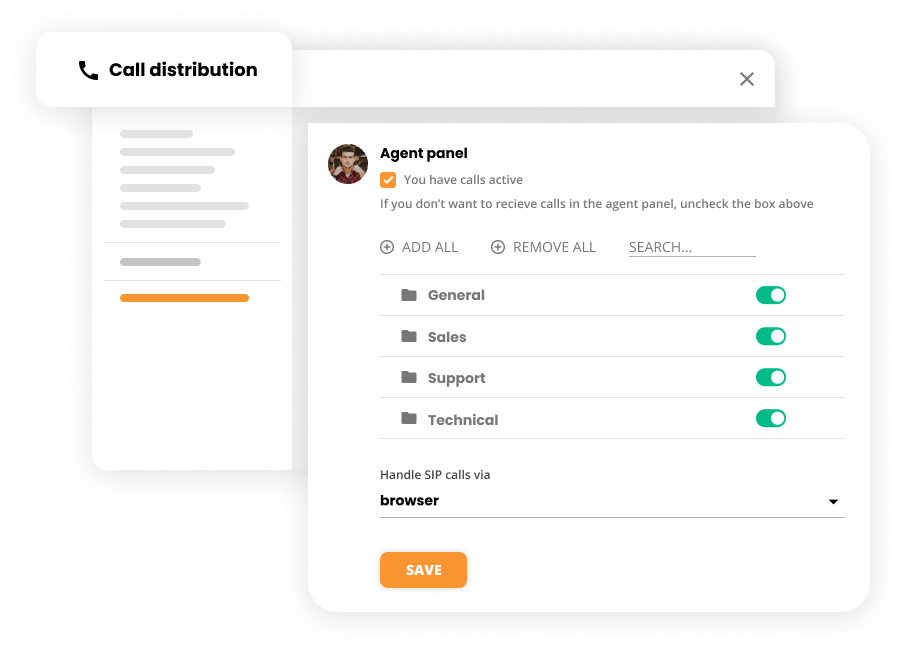

Определите, на какие задачи ваши агенты контактного центра тратят больше всего времени и можно ли их автоматизировать. Некоторые задачи, такие как обслуживание клиентов или продажи, не могут быть полностью автоматизированы. Однако вы все еще можете использовать автоматизацию для частей процесса, таких как последующие действия или планирование встреч.

Например, в LiveAgent вы можете автоматизировать маршрутизацию вызовов по приоритету или использовать автоматический обратный вызов . Кроме того, вы можете установить правила автоматизации в справочной системе для передачи билетов в определенные отделы, добавления тегов, отметки билетов как спама или их разрешения.

Существует много принятых фреймворков безопасности, таких как ISO 27001, NIST 800-53 и COBIT.

Это позволяет вам следовать набору рекомендаций по безопасности, которые уже проверены и протестированы. Это также облегчает другим предприятиям понимание вашей позиции в области безопасности и аудиторам оценку вашего соответствия.

Первый шаг — определить, какой фреймворк наиболее актуален для вашего бизнеса. После этого вы можете начать составлять карту строгих элементов управления безопасностью, требуемых фреймворком, и внедрять их в вашем колл-центре.

Если ваш колл-центр предоставляет международные услуги, вы должны быть осведомлены о различных стандартах данных и конфиденциальности, которые существуют в каждой стране, например GDPR .

Стандарты данных и конфиденциальности различаются от страны к стране, поэтому важно убедиться, что вы соответствуете стандартам в местах, где вы работаете, чтобы избежать штрафов.

Лучший способ сделать это — проконсультироваться с адвокатом или специалистом по соответствию, который знаком со стандартами стран, в которых вы работаете. Вы не должны полагаться на общие советы из интернета, так как стандарты могут меняться, и информация, которую вы найдете, может быть устаревшей.

Сквозное шифрование — это мера безопасности, которая шифрует данные у источника (отправителя) и расшифровывает их только в пункте назначения (получателя).

Это гарантирует, что только отправитель и получатель могут получить доступ к данным и предотвращает промежуточные стороны от расшифровки или чтения их.

Вам нужно выбрать решение для сквозного шифрования, которое совместимо с вашим программным обеспечением колл-центра . После выбора вы можете начать шифровать звонки, сделанные через ваш колл-центр.

Хакеры постоянно находят новые способы использования уязвимостей безопасности в системах, и колл-центры не исключение. На самом деле, они могут быть даже более уязвимы, чем другие предприятия, из-за характера их работы.

Одна из самых больших угроз безопасности колл-центра — это утечка данных. Это может произойти несколькими способами, например, когда сотрудник случайно отправляет конфиденциальную информацию не тому человеку, или когда хакеры получают физический доступ к системам и крадут данные. Итак, как вы можете защитить компанию?

Обучайте сотрудников важности безопасности и правильной обработке конфиденциальной информации. Внедрите строгие политики и процедуры для обработки конфиденциальных данных. Используйте шифрование данных для защиты информации как при передаче, так и в покое. Регулярно отслеживайте системы на предмет признаков несанкционированного доступа.

Еще одна большая угроза безопасности колл-центра — это несегментированные сети, что означает, что сеть, используемая колл-центром, не отделена от остальной сети компании. Это может быть проблемой, потому что нарушение безопасности в другой части сети также может повлиять на колл-центр.

По этой причине важно отделить колл-центр от остальной сети компании с помощью брандмауэров или виртуальных частных сетей (VPN).

Также важно иметь политики и процедуры безопасности, которые ограничивают доступ к сети колл-центра. Только авторизованный персонал должен иметь доступ, и они должны иметь возможность делать это только из утвержденных мест.

Фишинг — это тип кибератаки, которая включает отправку хакерами поддельных электронных писем или сообщений в попытке обмануть людей и заставить их раскрыть конфиденциальную информацию. Это может быть проблемой для колл-центров, потому что сотрудники могут быть обмануты и дать хакерам доступ к системе.

Чтобы помочь защитить от фишинговых атак, важно обучить сотрудников тому, как их распознавать. Также рекомендуется внедрить меры безопасности, такие как двухфакторная аутентификация, которая затрудняет хакерам получение доступа к системам.

Схемы социальной инженерии становятся все более сложными, и сотрудники колл-центра часто являются первой линией защиты от таких атак. Хакеры используют схемы социальной инженерии, чтобы обманом заставить сотрудников раскрыть конфиденциальную информацию или дать им доступ к системе.

Образование — лучший способ защиты от атак социальной инженерии. Сотрудники должны быть осведомлены о красных флагах, таких как неожиданные запросы информации или звонки с незнакомых номеров.

Вредонос и программы-вымогатели — это оба типа вредоносного программного обеспечения, которые могут быть использованы для атак на колл-центры. Программы-вымогатели могут быть использованы для шифрования конфиденциальных данных и требования выкупа за ключ расшифровки, в то время как вредонос может быть использован для отключения систем или кражи данных.

Внедрение мер безопасности, таких как шифрование и регулярные резервные копии, может помочь предотвратить эти типы атак. Также рекомендуется иметь политику безопасности, которая требует от сотрудников сообщать о любых подозрительных электронных письмах или сообщениях.

Упростите настройку колл-центра с помощью нашего идеального контрольного списка! Узнайте о целях, инструментах, адаптации сотрудников и советах для успеха. Начн...

Эффективно настройте свой колл-центр с помощью нашего подробного контрольного списка. От целей до KPI, программного обеспечения и персонала - все необходимое дл...

Соблюдайте требования с помощью нашего чек-листа по соответствию для колл-центров. Узнайте о сетевой безопасности, защите данных, PCI DSS и многом другом!...