Контрольный список требований к колл-центру

Комплексный контрольный список требований к колл-центру, охватывающий программное обеспечение, интернет, оборудование, технологии, CRM, функции звонков, персона...

Комплексный чек-лист по соблюдению требований в колл-центре, который поможет быть в курсе законодательных норм и защищать данные клиентов.

Как владелец бизнеса, вы понимаете важность соблюдения действующих законов и нормативов. Колл-центры, которые хранят множество конфиденциальных данных клиентов, особенно уязвимы. Как максимально повысить безопасность help desk ?

Вот как: следуйте этому удобному чек-листу требований для колл-центра. Заполнив его, вы поможете обезопасить свой колл-центр .

Это инструмент, который помогает всем видам контакт-центров быть в курсе последних законодательных требований. Убедившись, что ваши агенты соблюдают приведенные ниже правила, вы снизите риск штрафов или других санкций.

Чек-лист по соответствию требованиям для колл-центра подходит компаниям любого размера. Наш чек-лист поможет вашему бизнесу соблюдать закон, будь то малое предприятие с одним контакт-центром или крупная компания с несколькими колл-центрами .

Это основа вашей программы по соответствию. Без защищённой сети все операции вашего колл-центра находятся под угрозой.

Потому что это помогает защитить данные ваших клиентов от несанкционированного доступа, кражи или изменения.

Если вы не знаете, с чего начать, рассмотрите возможность сотрудничества с консультантом по IT-безопасности. Это можно реализовать двумя способами:

Совет: для получения дополнительной информации о построении и поддержании защищённой сети обратитесь к Национальному институту стандартов и технологий (NIST).

Веб-сервисы подвержены атакам вредоносного ПО. Операции с кредитными картами не являются исключением, поэтому контакт-центры также должны быть защищены от подобных угроз. Разработка такой программы — это проактивный подход к управлению киберугрозами и уязвимостями.

Она позволяет выявлять, приоритизировать и устранять проблемы безопасности до того, как они станут проблемой для вашего бизнеса или клиентов. Такая программа также подскажет, что именно делать в случае инцидента.

Защищённый доступ к данным держателей карт означает защиту любой информации о клиенте, хранящейся в вашей системе. Это могут быть имена, адреса, телефоны, номера кредитных карт и др.

Это предотвращает получение злоумышленниками информации о держателях карт и её использование для мошенничества или кражи личных данных. Также это исключает несанкционированную передачу данных держателей карт.

Сначала убедитесь, что вы соответствуете требованиям стандарта безопасности индустрии платёжных карт (PCI DSS). Затем внедрите строгие меры контроля доступа для защиты личных данных клиентов.

Совет: избегайте хранения клиентских данных и удаляйте ранее сохранённую информацию.

Для безопасной передачи конфиденциальных данных держателей карт требуется мощная криптосистема и шифрование.

Это документ, определяющий подход организации к защите электронной информации.

Она задаёт структуру действий для сотрудников при работе с конфиденциальными данными и помогает защищать бизнес.

Контроль доступа — это процесс управления тем, кто имеет доступ к вашим системам и данным. Здесь крайне важно выбирать программное обеспечение help desk с современными средствами защиты.

Это защищает ваши данные от несанкционированного доступа, снижает риск внутреннего мошенничества и злоупотреблений, а также помогает сохранять конфиденциальность клиентов.

Главное — выбрать автоматизированное ПО help desk, такое как LiveAgent , которое возьмёт контроль над всеми мерами на себя. Это решение, позволяющее безопасно управлять всеми запросами клиентов из единого интерфейса.

Используя такой инструмент, вы повысите безопасность клиентских данных. LiveAgent предоставляет:

Вы можете протестировать LiveAgent бесплатно, прежде чем принимать финансовое решение.

Шифрование — это процесс преобразования данных в зашифрованный вид, чтобы получить их мог только владелец ключа расшифровки.

Это даёт клиентам уверенность в том, что передаваемая информация защищена от прослушивания и перехвата.

Существует несколько протоколов шифрования, например, Secure Sockets Layer (SSL) и Transport Layer Security (TLS), которые критически важны для соблюдения стандартов кибербезопасности при передаче голоса.

Совет: если вы используете help desk LiveAgent, вы можете воспользоваться его встроенным шифрованием. LiveAgent по умолчанию шифрует все данные через SSL (HTTPS) и TLS, поэтому весь трафик между вашим сайтом/приложением и нашими серверами защищён.

Чтобы предотвратить мошенничество, нельзя допускать доступа к платёжной информации клиентов.

Ограничение доступа помогает защитить финансовые данные клиентов от кражи киберпреступниками.

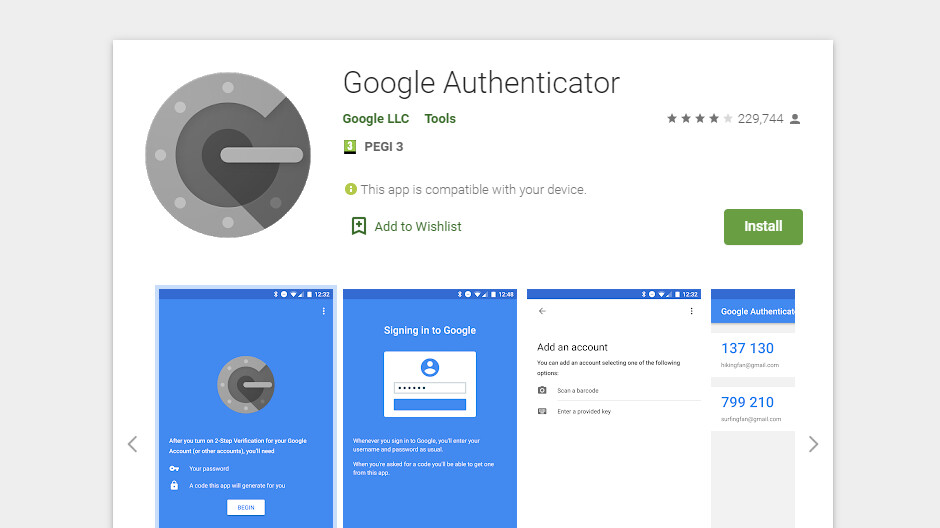

Сначала убедитесь, что сотрудники знают о своих обязанностях по защите конфиденциальных данных. Используйте строгие процедуры аутентификации, такие как двухфакторная аутентификация и одноразовые пароли. Также шифруйте все передачи данных между платёжными терминалами и серверами, чтобы никто не мог перехватить их в пути.

Если вам необходимо фиксировать такие данные, удостоверьтесь, что они хранятся в защищённом месте и к ним имеет доступ только уполномоченный персонал.

Это не соответствует требованиям GDPR и облегчает доступ к информации для неавторизованных лиц.

Если необходимо вести записи, используйте защищённые способы хранения. Например, храните блокноты в сейфе или используйте систему хранения зашифрованных файлов.

Использование мобильных телефонов в контакт-центре увеличивает риск потери или кражи данных.

Это снижает вероятность утраты или кражи конфиденциальной информации из-за ошибок сотрудников, например, потери устройства.

Проведите обучение сотрудников по рискам информационной безопасности при использовании личных устройств и объясните важность защиты данных. Требуйте установки пароля на устройства и использования надёжных защитных приложений. Убедитесь, что все конфиденциальные данные шифруются перед хранением или передачей через мобильное устройство.

Это один из лучших способов выявить уязвимости до того, как они станут проблемой для вашей организации или клиентов.

Это помогает предотвратить несанкционированный доступ, потерю или кражу данных со стороны хакеров, которые могут попытаться проникнуть в систему через невыявленные уязвимости.

Установите инструмент мониторинга сетевой безопасности для отслеживания всей активности. Настройте оповещения, чтобы получать уведомления о подозрительных действиях в реальном времени. Регулярно тестируйте защищённость сети с помощью сканирования на уязвимости и проведения тестов на проникновение.

Угрозы персональным данным — Одна из самых распространённых опасностей в контакт-центре — риск утечки или потери данных. Операторы получают множество личной информации, включая номера социального страхования, банковские реквизиты и номера кредитных карт. Поэтому важно, чтобы все сотрудники прошли обучение по безопасному хранению и передаче этих данных.

Внутренние угрозы — Операторы колл-центра могут представлять угрозу, если имеют доступ к чувствительной информации и недовольны работой. Необходимо регулярно мониторить действия сотрудников и внедрять политики, ограничивающие доступ к определённым данным.

Временные сотрудники — Колл-центры часто нанимают временных работников для обработки пиковых нагрузок или замены заболевших сотрудников. Важно убедиться, что такие сотрудники обучены политике и процедурам компании и понимают риски работы в колл-центре, иначе они могут случайно нарушить безопасность.

Случайные клики — Иногда сотрудники открывают ссылки или файлы, которые не должны были открывать, что приводит к установке вредоносных программ или краже данных. Необходимо предусмотреть защиту от таких ошибок — например, использовать сложные пароли и защитное ПО.

Недовольный сотрудник — Сотрудник, имеющий претензии к компании или коллеге, может нанести серьёзный ущерб: слить конфиденциальные данные, саботировать системы или устроить травлю. Поэтому важно внимательно следить за действиями сотрудников и иметь чёткие политики реагирования.

Внешние угрозы — Хакеры и мошенники извне могут использовать фишинг или другие методы для кражи информации или заражения компьютеров колл-центра. Лучший способ защиты — внедрение надёжных мер безопасности, таких как файерволы, антивирусное ПО и спам-фильтры.

Комплексный контрольный список требований к колл-центру, охватывающий программное обеспечение, интернет, оборудование, технологии, CRM, функции звонков, персона...

Защитите свой колл-центр с помощью нашего комплексного контрольного списка безопасности. Узнайте о контроле доступа, шифровании, соответствии и многом другом!...

Упростите настройку колл-центра с помощью нашего идеального контрольного списка! Узнайте о целях, инструментах, адаптации сотрудников и советах для успеха. Начн...